- Ransomware is niet langer het belangrijkste middel om geld los te peuteren bij bedrijven blijkt uit het Threat Intelligence Index rapport van IBM’s X-Force.

- Criminelen maken steeds vaker gebruik van zogenaamde ‘backdoors’ om bedrijven op uitgebreide manieren af te persen.

- De manier waarop aanvallen worden opgezet blijft onveranderd en gebeurt nog steeds voornamelijk via phishing.

- Lees ook: Forse daling betaalfraude via Marktplaats door inzet cybercrimeteam politie

Ransomware was afgelopen jaar wederom minder populair dan het jaar ervoor. Het lospeuteren van geld bij bedrijven door hele computersystemen af te sluiten moest zijn koppositie afstaan aan subtielere vormen van afpersing. Dat blijkt uit het nieuwe Threat Intelligence Index rapport van IBM’s cybersecurity-tak X-Force.

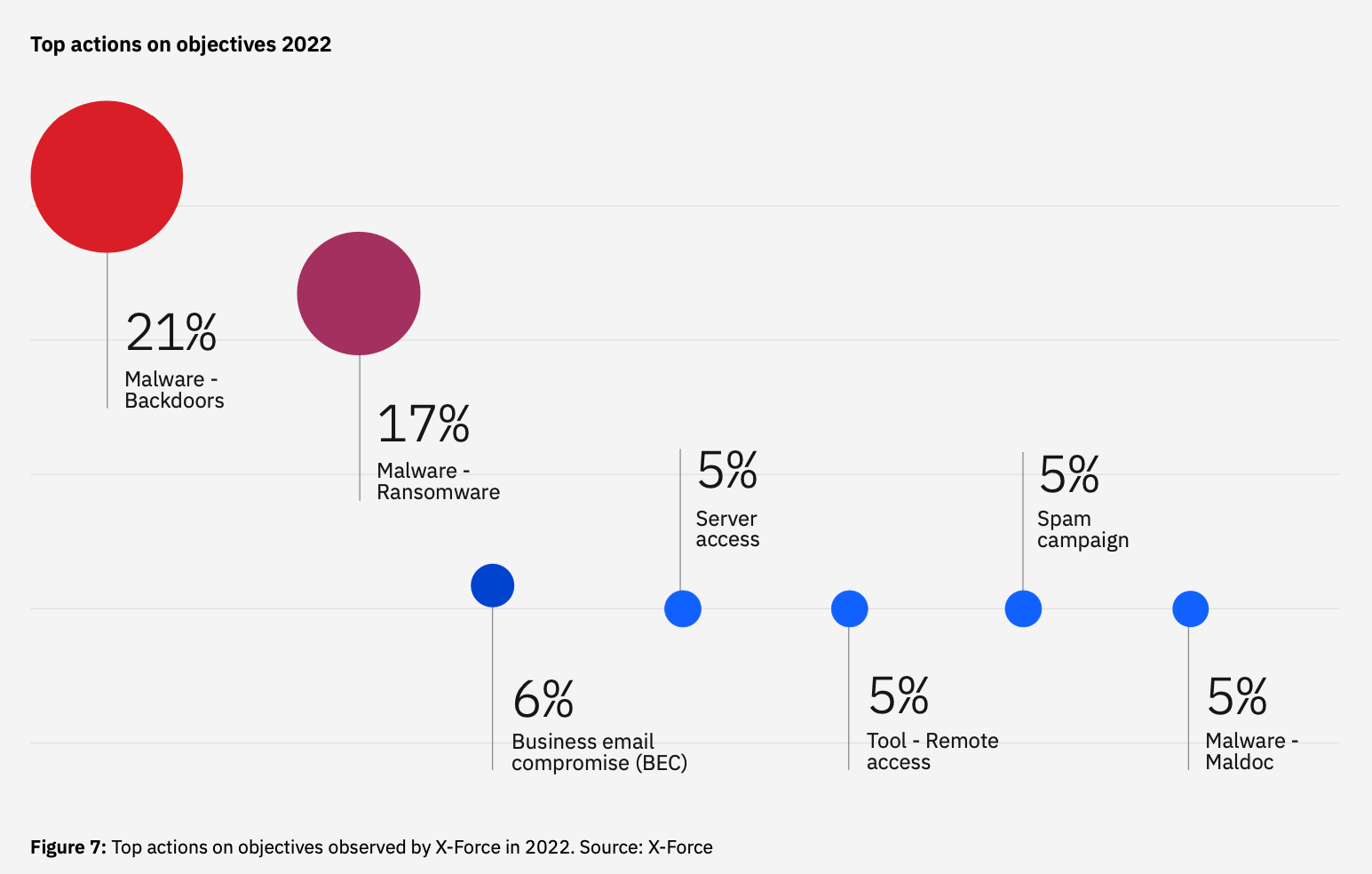

Het aantal gemeten ransomware-aanvallen daalde van 21 procent in 2021 naar 17 procent in 2022. In 2020 was dat nog 23 procent.

De afname komt volgens X-Force waarschijnlijk doordat mogelijke doelwitten van dit soort aanvallen de daadwerkelijke installatie van ransomware voor zijn. Dat wordt mede mogelijk gemaakt met betere software die gaten in de beveiliging sneller ontdekt en kan afdichten, maar ook door snellere communicatie tussen dit soort softwarepakketten waardoor over de hele linie bekende problemen opgelost kunnen worden.

Maar ondanks dit alles zijn de gaten in de beveiliging, zogenaamde backdoors, enorm in populariteit gestegen. Iets wat te verklaren is doordat ze al snel bedragen van 10.000 dollar of meer opbrengen als cybercriminelen ze doorverkopen.

Met deze backdoors kunnen de criminelen in systemen binnenkomen en op allerlei manieren de slachtoffers proberen af te persen. Dit kan door te dreigen met het laten lekken van gegevens, maar ook door te dreigen met het installeren van ransomware.

Onder de afpersers was ransomware nog steeds een belangrijke manier van geld afhandig maken. Maar dit gaat steeds vaker gepaard met andere vormen van afpersing.

Zo werd er bijvoorbeeld geëxperimenteerd met het inlichten van medewerkers van bedrijven over het feit dat hun data mogelijk op het internet terecht komt. Hiermee willen de criminelen van binnenuit de directie van het bedrijf onder druk zetten om te betalen.

Industriële bedrijven geliefd doelwit van cybercriminelen

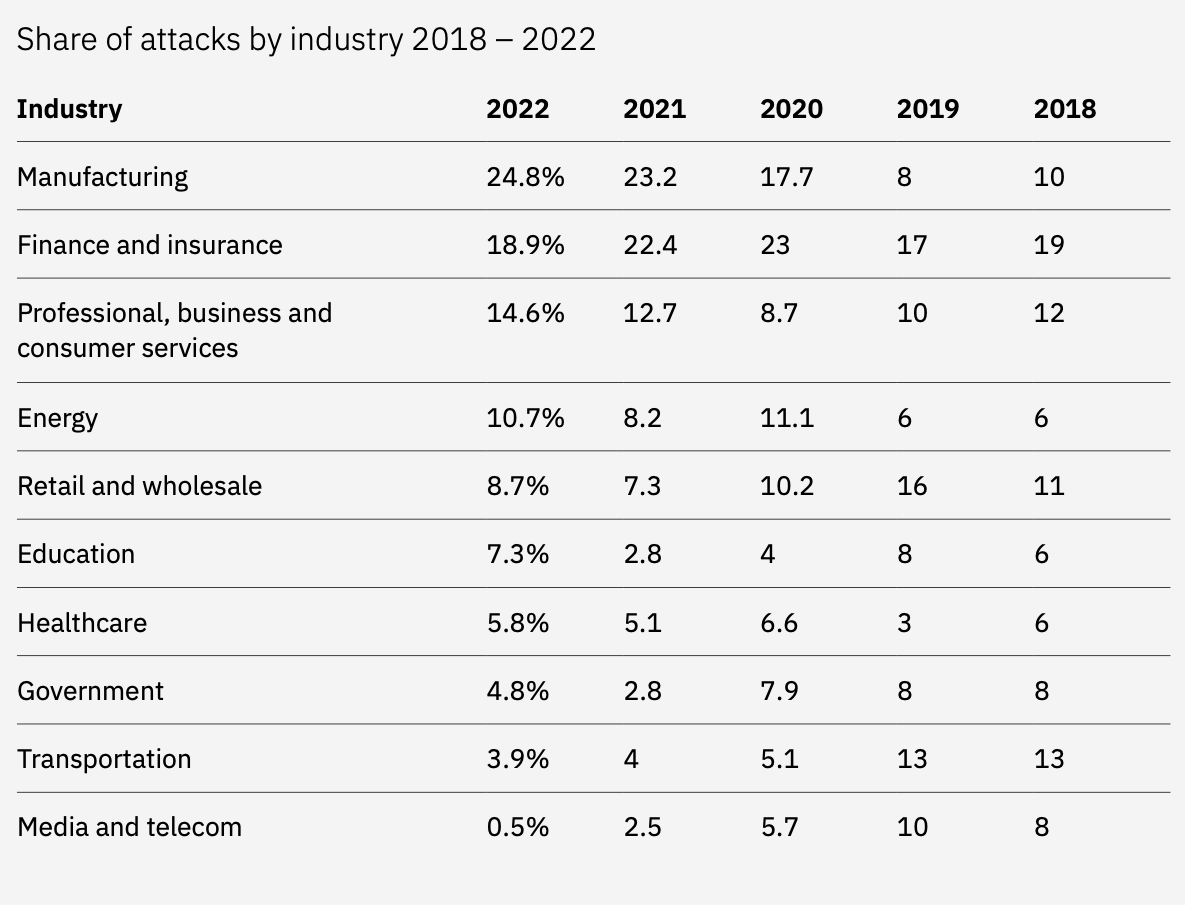

Vooral de industrie is een gewild doelwit van cybercriminelen. De sector die het toch al erg zwaar had door de gevolgen van corona, bleek een goed doelwit om verder onder druk te zetten. Bijna 25 procent procent van alle cyberaanvallen werd gericht op de industrie. Financiële instellingen en verzekeraars namen met 19 procent de tweede plek in.

Oude software en menselijke fouten blijven belangrijkste problemen

Achterstallig onderhoud van de beveiligingssoftware is nog steeds een van de belangrijkste punten waar criminelen dankbaar gebruik van maken. X-Force vond 5 jaar oude gaten in beveiliging waardoor kwaadwillenden nog steeds toegang konden krijgen tot systemen.

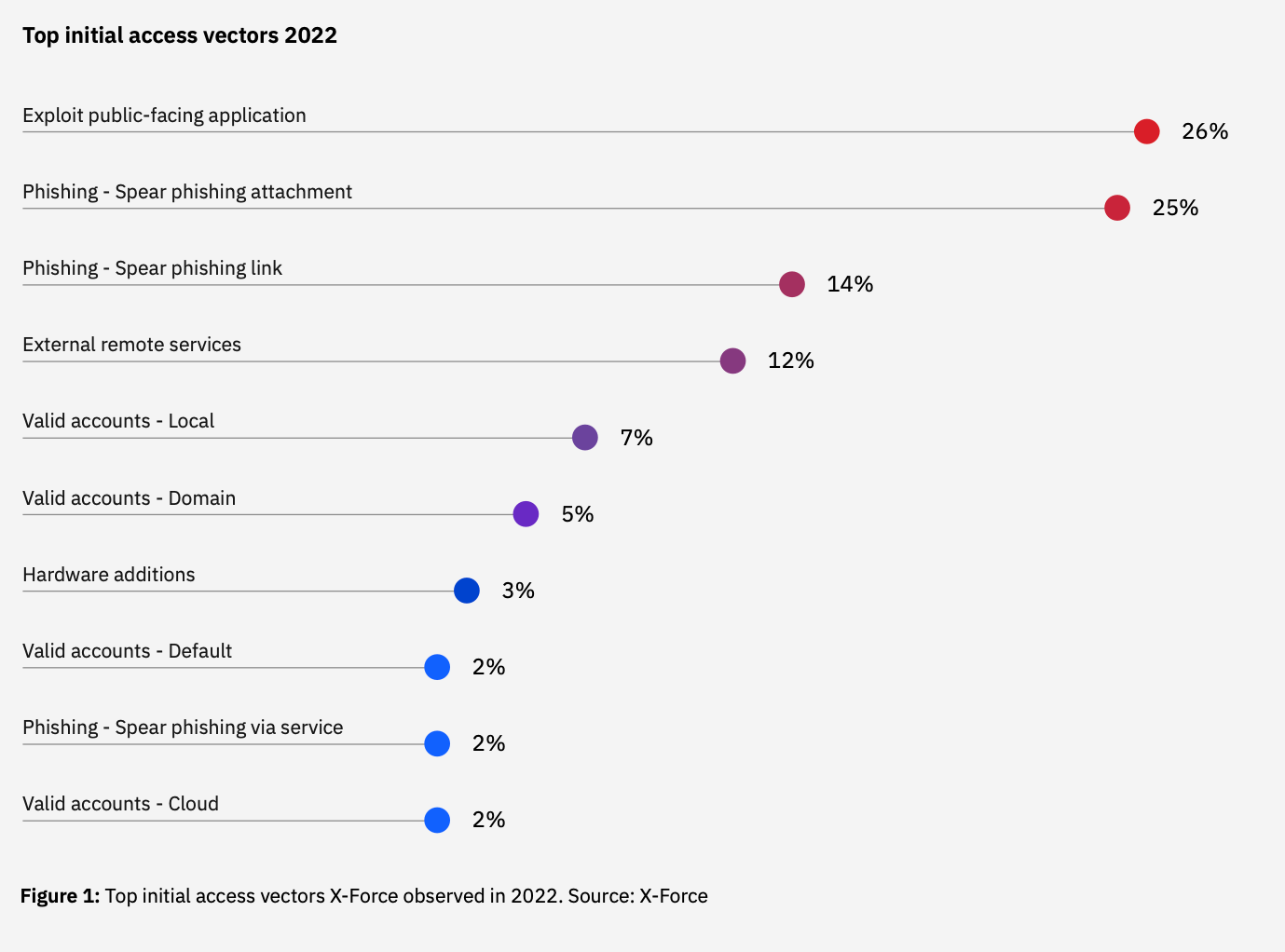

En ook phishing blijft een probleem. Het klikken op een malafide link of bijlage in een e-mail blijft de belangrijkste manier waarop cybercriminelen hun aanval beginnen. 41 procent van alle door X-Force gemonitorde aanvallen begon met een valse email en een foutje van een medewerker.

Het is dan ook volkomen logisch dat criminelen zich in toenemende mate focussen op het optimaliseren van deze manier van het opzetten van een aanval. Hackers probeerde twee keer zo vaak een zogenaamde 'thread hijack' uit te voeren. Dit is een manier van inbreken in mailverkeer tussen enkele medewerkers van het bedrijf. De criminelen analyseren met behulp van artificial intelligence meerdere gesprekken en mengen ze zich onder de naam van een collega en diens e-mailadres in een mailwisseling. Ze delen via deze weg de malafide links of bijlages. Collegae klikken hier makkelijker op, omdat ze geloven dat deze uit betrouwbare bron komen.

Daarnaast is het inzetten van een phishing-aanval ook steeds makkelijker geworden, want criminelen kunnen er gewoon een dienst voor inschakelen.

Mocht een phishingmail niet komen van een collega die zich een beetje raar gedraagt, dan is het hoogstwaarschijnlijk Microsoft. Of eigenlijk een crimineel die zichzelf voordoet als de techgigant. Volgens X-Force was het bedrijf dit jaar wederom de meest geïmiteerde partij om phishingaanvallen mee uit te voeren. Google, Yahoo, Facebook en Outlook volgen in de lijst.

Gelet op de ontwikkelingen in de criminaliteit stelt X-Force dat het steeds belangrijker wordt voor bedrijven om preventief te werken. Dat betekent onder andere software updaten en mensen opleiden over de gevaren van phishing.

Daarnaast zou het voor bedrijven handig zijn om te weten met wat voor vijanden ze mogelijk te maken kunnen krijgen en om vanuit dat perspectief naar zichzelf te kijken. Vanuit dat standpunt kunnen zwakheden geïdentificeerd worden.

Ook is voorbereiding volgens X-Force enorm belangrijk. Aanvallen blijven komen en worden steeds geavanceerder. Bedrijven zouden plannen moeten opstellen over de te volgen procedures, als ze getroffen worden door bijvoorbeeld een ransomware-aanval. Dat geeft niet alleen inzicht in wat zo'n situatie kan veroorzaken, maar kan ook helpen om hem sneller op te lossen.